春节刚开始,我们SINE安全,发布了2018年服务器被挖矿的整体安全分析报告。该安全报

告主要是以我们去年的整一年的安全数据为基础,对这些服务器的被挖矿的整体情况进行了详细

的安全分析,为站长以及一些中小企业公司提出了合理的服务器安全防护建议。

在去年的虚拟币市场中,虽然虚拟币经历了暴跌的情况,但是服务器被挖矿的情况还是持续性的

增长趋势,背后是一些攻击者利用服务器的漏洞以及网站漏洞进行入侵服务器,拿到服务器权限

,在服务器系统里置入木马后门进行挖矿。

增长趋势,背后是一些攻击者利用服务器的漏洞以及网站漏洞进行入侵服务器,拿到服务器权限

,在服务器系统里置入木马后门进行挖矿。

下面挖矿的安全报告我们来简要的跟大家分享一下:

去年很多网站系统以及APP应用出现漏洞,PHPCMS 注入漏洞,Thinkphp远程代码执行漏洞,

dedecms缓存漏洞,ecshop远程写入漏洞,给整个网络安全带来了很大的危害,关于最新的

漏洞利用以及如何产生的漏洞,我们SINE安全对其公开与分享,对网站的漏洞修复以及补丁,

及时的告知与相应,让损失降到最低。我们调查分析发现,从网站漏洞被爆出后到修复漏洞的

时间约大,一些网站被攻击的状况就越严重,服务器被挖矿的事情就会发生,如果及时的修复

漏洞,那么就可以避免被挖矿。

dedecms缓存漏洞,ecshop远程写入漏洞,给整个网络安全带来了很大的危害,关于最新的

漏洞利用以及如何产生的漏洞,我们SINE安全对其公开与分享,对网站的漏洞修复以及补丁,

及时的告知与相应,让损失降到最低。我们调查分析发现,从网站漏洞被爆出后到修复漏洞的

时间约大,一些网站被攻击的状况就越严重,服务器被挖矿的事情就会发生,如果及时的修复

漏洞,那么就可以避免被挖矿。

关于服务器被挖矿我们统计了一下,网站漏洞,RDP远程登录,SSH远程恶意登录,暴力猜解

root的账号密码以及mysql数据库的账号密码猜解,成为了服务器被挖矿的主要原因,而大部分

的服务器被挖矿主要是因为密码太简单,有的服务器使用了弱密码,像123456,111111,888888

,这样的密码都会导致服务器被攻击。

root的账号密码以及mysql数据库的账号密码猜解,成为了服务器被挖矿的主要原因,而大部分

的服务器被挖矿主要是因为密码太简单,有的服务器使用了弱密码,像123456,111111,888888

,这样的密码都会导致服务器被攻击。

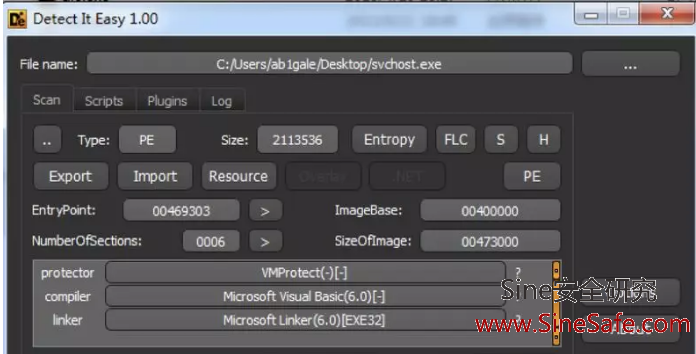

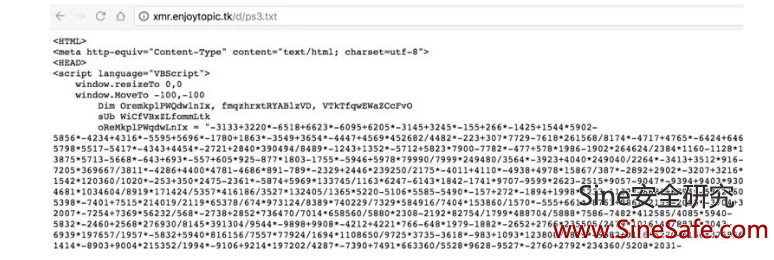

挖矿的幕后操纵者,都会置入挖矿木马到服务器系统里,像Linux系统,windows系统,都会置

入到底层系统核心里,大多数都会隐藏挖矿木马的进程以及文件夹,有些还是感染性的,自带

攻击属性对局域网的其他服务器进行恶意扫描,像之前的永恒之蓝漏洞,进行135,139等端口的

远程溢出进行上传挖矿木马,进行入侵服务器,来进行挖矿。有些攻击者会对挖矿木马进行加密

,源代码的混淆,伪装系统的进程,恶意开启端口代理,来达到木马免杀的效果,避免让杀毒软

件扫描出来。

入到底层系统核心里,大多数都会隐藏挖矿木马的进程以及文件夹,有些还是感染性的,自带

攻击属性对局域网的其他服务器进行恶意扫描,像之前的永恒之蓝漏洞,进行135,139等端口的

远程溢出进行上传挖矿木马,进行入侵服务器,来进行挖矿。有些攻击者会对挖矿木马进行加密

,源代码的混淆,伪装系统的进程,恶意开启端口代理,来达到木马免杀的效果,避免让杀毒软

件扫描出来。

关于服务器被挖矿的安全部署与防护策略

服务器被挖矿的情况时有发生,我们要对服务器进行详细的安全部署,对远程登录的端口进行更

改,像windows的3389端口,改掉,SSH的22端口也要改掉,管理员的账号密码也要更改为数字

+字母+符号+大小写的组合来,避免被暴力猜解。对网站的漏洞进行安全检测,发现漏洞立即进

行修复,打补丁。有些网站使用开源的系统,要定期的检查系统是否需要更新。如果使用的阿里

云服务器,要经常登录服务器查看阿里云云盾的安全提醒,如果出现webshell安全提示,以及阿

里云挖矿提示,挖矿恶意进程等安全提示,要尽快进行处理,如果对安全不是太懂的话,建议找

专业的安全公司处理,国内像SINE安全,绿盟,启明星辰,都是比较专业的。对于一些网站管理

员的账号密码,也要加强,数据库mysql,sql2008等数据库的管理员账号密码也要更改,对数据库

的端口也要禁止对外。

改,像windows的3389端口,改掉,SSH的22端口也要改掉,管理员的账号密码也要更改为数字

+字母+符号+大小写的组合来,避免被暴力猜解。对网站的漏洞进行安全检测,发现漏洞立即进

行修复,打补丁。有些网站使用开源的系统,要定期的检查系统是否需要更新。如果使用的阿里

云服务器,要经常登录服务器查看阿里云云盾的安全提醒,如果出现webshell安全提示,以及阿

里云挖矿提示,挖矿恶意进程等安全提示,要尽快进行处理,如果对安全不是太懂的话,建议找

专业的安全公司处理,国内像SINE安全,绿盟,启明星辰,都是比较专业的。对于一些网站管理

员的账号密码,也要加强,数据库mysql,sql2008等数据库的管理员账号密码也要更改,对数据库

的端口也要禁止对外。