阿里云短信提示网站涉及违法不良信息怎么办

北京某客户的网站突然收到阿里云的短信告警说,【阿里云】尊敬的 ********@qq.com: 您网站 www.*******.com 涉及违法不良信息,请尽快核查清理,详见站内信及邮件。客户有点懵,不知道为...

北京某客户的网站突然收到阿里云的短信告警说,【阿里云】尊敬的 ********@qq.com: 您网站 www.*******.com 涉及违法不良信息,请尽快核查清理,详见站内信及邮件。客户有点懵,不知道为...

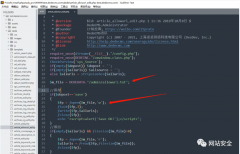

最近DedeCMS又被爆出存在文件包含漏洞。据了解,该漏洞影响版本为5.7.106以及之前的版本。影响范围较大,其中,文件uploads/dede/article_allowurl_edit.php存在缺乏对写入内容的安全过滤,导致...

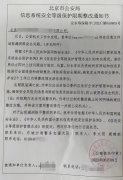

最近这几年,由于信息系统安全等级保护法的普及,越来越多公司收到当地公安网监部门打来的电话,说你们公司网站有漏洞,需要限期在2-3内进行漏洞整改和加固,遇到这种情况,不...

Magento是最受欢迎的外贸电商框架之一,很多企业已经在其基础上进行了二次开发。然而,对于使用2.x版本的老系统来说,安全问题也成为了一大难题。有些客户在找我们SINESAFE做网站安...

垂钓邮箱就是指网络黑客装扮成朋友、合作方、盆友,根据推送电子邮箱的方法,引诱客户点一下置入邮箱文章正文的故意连接或是开启邮件附件以嵌入木马病毒或特工程序流程,从而...

我们在测试多种PHP版本的网站服务器的时候,发现了PHP的返回一个错误的值。随着我们SINE安全的深入测试,我们发现了一个PHP的安全漏洞,这个漏洞可以暴露PHP文件的源代码,可以利用...

各位都叫我老于,我从事专业移动互联网这么多年,网站服务器被ddos攻击早已是常有的事,也习已经为常了。 做百度竞价的小伙伴都会有过网站服务器被攻击的亲身经历,在原来就广...

打开浏览器,公司网站提示信息“你所浏览的公司网站带有有害信息”、用搜索引擎搜索网站域名正确但展示的信息内容并不是自个的、打开网页发觉有别的超链接或广告推广、点开网...

一xss漏洞叙述 当网站前端并没有监测前端输入数据信息并形成导出时,这种情况下就会形成xss漏洞,网络攻击者可运用此xss漏洞开展Cookie盗取、web服务域名劫持、钓鱼等网络攻击。“其...

年前马来西亚伯明翰大学一名全名是WangJing的博士研究生,发觉了开源系统登陆专用工具的“隐蔽工程跳转”系统漏洞,博足了全球眼珠,也被一些安全性科学研究工作人员科学研究出...