Metinfo CMS系统被爆出网站存在漏洞,可上传任意文件到网站根目录下,从而使攻

击者可以轻易的获取网站的webshell权限,对网站进行篡改与攻击,目前该网站漏洞影

响范围是Metinfo 6.2.0最新版本,以及以前的所有Metinfo版本都可以利用,关于该Metin

fo漏洞的详情我们来详细的分析:

首先该网站漏洞的利用前提是windows系统,PHP语言的版本是小于5.3,相当于旧的服务

器都会按照这个环境来配置网站,我们来看下出现漏洞的代码,Metinfo在上传方面写了一

个专门的上传功能,非常的强大,使用doupfile进行上传,我们来看下代码,如下图所示:

器都会按照这个环境来配置网站,我们来看下出现漏洞的代码,Metinfo在上传方面写了一

个专门的上传功能,非常的强大,使用doupfile进行上传,我们来看下代码,如下图所示:

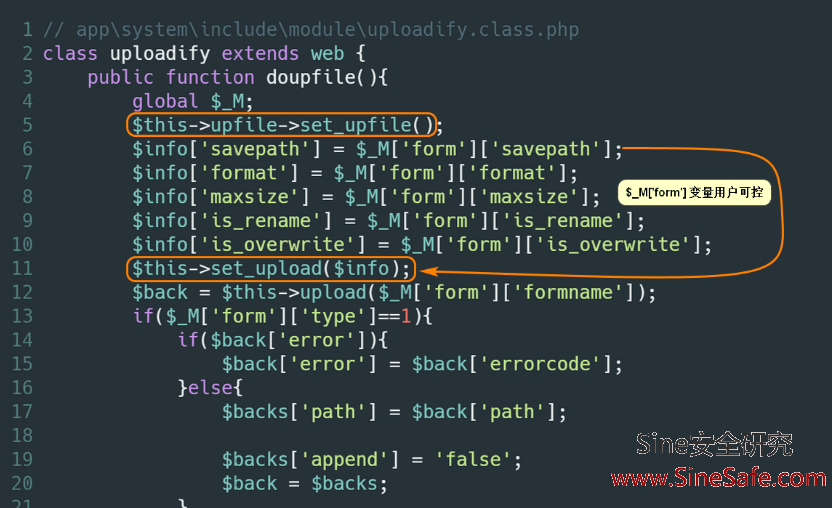

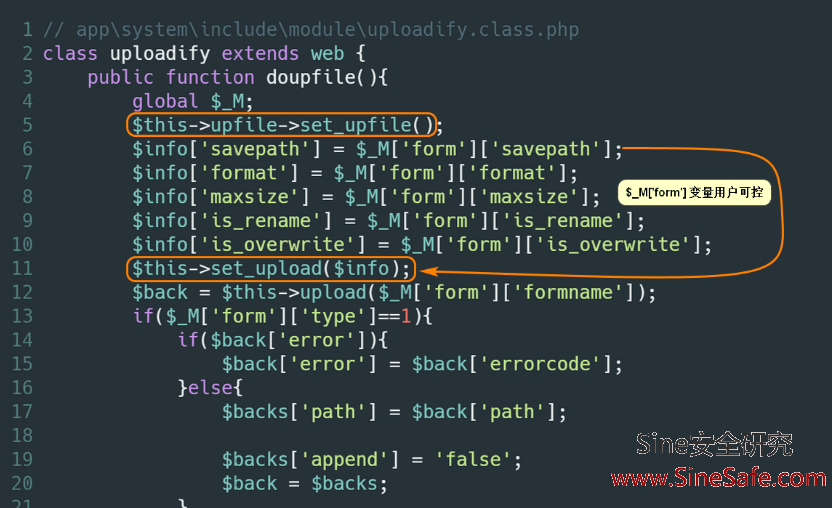

我们从上面的代码中可以看出上传文件有一些模式,还有变量的信息,info这个变量是可以

控制的,我们看下upfile跟upload调用的方法是什么作用,追踪分析代码发现这个是用来存

储上传文件的路径信息的,这2个变量值会直接将上传的路径给改变,这也是该漏洞产生的

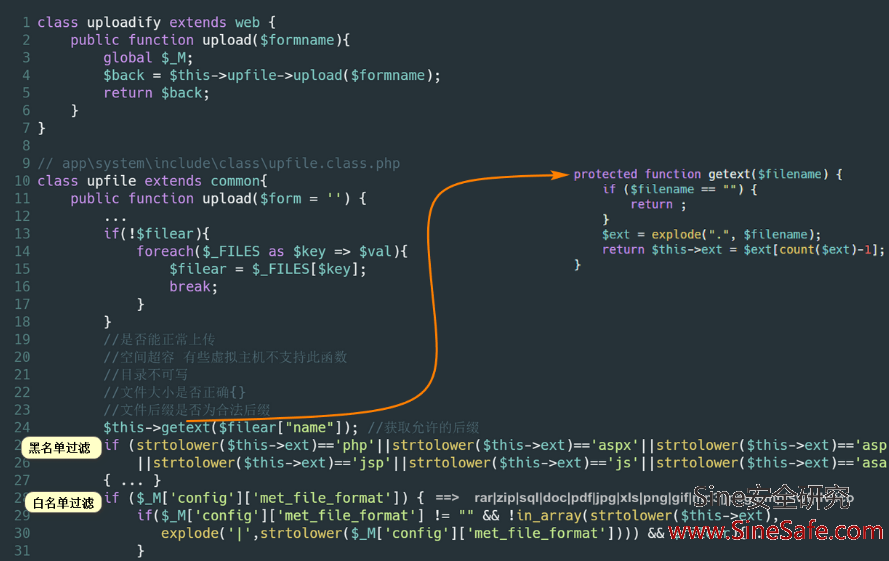

原因,我们接着继续分析代码的漏洞,Metinfo在使用doupfile上传的时候回对上传的文件名

进行安全过滤,基本的一些脚本文件都已经过滤掉了,只能上传一些图片格式的文件,使用

白名单安全机制对上传进行了严格的安全限制。

控制的,我们看下upfile跟upload调用的方法是什么作用,追踪分析代码发现这个是用来存

储上传文件的路径信息的,这2个变量值会直接将上传的路径给改变,这也是该漏洞产生的

原因,我们接着继续分析代码的漏洞,Metinfo在使用doupfile上传的时候回对上传的文件名

进行安全过滤,基本的一些脚本文件都已经过滤掉了,只能上传一些图片格式的文件,使用

白名单安全机制对上传进行了严格的安全限制。

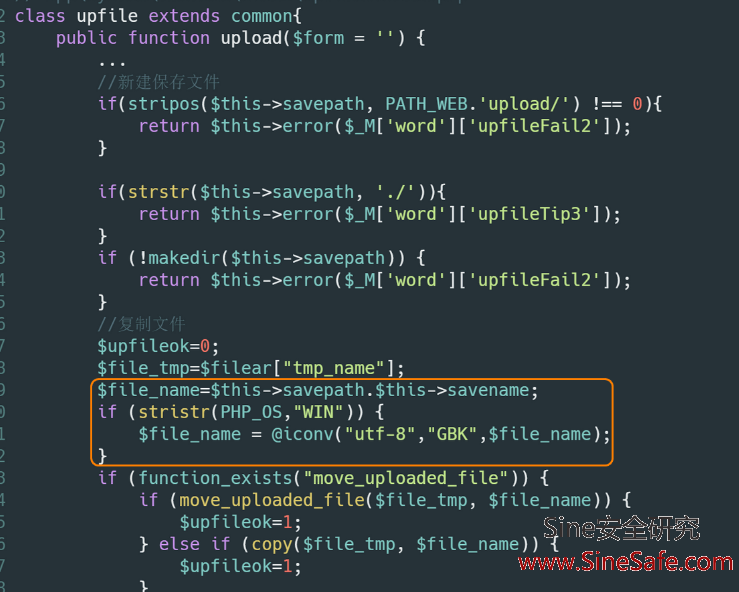

看来通过改变上传文件的格式是没有办法绕过上传,我们继续分析代码,上传文件的路径这

里可以进行目录的更改,发现代码有编码的转化功能,如果路径里含有./那么就会使用iconv函

数对其进行路径的转换,网站的漏洞也出在这里,根源就是这里,我们可以绕过转换,对其

进行字符的截断,低于php5.3版本的都存在这个漏洞,构造代码如下:抓包截取上传的数据

包,将savepath=a.php%80\..\1.jpg 然后直接post数据到http://Metinfo/admin/index.php

为什么要直接post到网站后台的地址呢?是因为后台的index.php被Metinfo官方加入到白名单

里,可以直接绕过sqlinsert函数的过滤,直接上传webshell到网站中,在实际的漏洞测试过程

中,并不需要登录后台,直接post该地址即可,如果不知道数据包是如何写的,可以自己本地

搭建一个Metinfo的环境,然后登录后台,截取数据包,再修改数据库的网站地址,进行漏洞测

试。

里可以进行目录的更改,发现代码有编码的转化功能,如果路径里含有./那么就会使用iconv函

数对其进行路径的转换,网站的漏洞也出在这里,根源就是这里,我们可以绕过转换,对其

进行字符的截断,低于php5.3版本的都存在这个漏洞,构造代码如下:抓包截取上传的数据

包,将savepath=a.php%80\..\1.jpg 然后直接post数据到http://Metinfo/admin/index.php

为什么要直接post到网站后台的地址呢?是因为后台的index.php被Metinfo官方加入到白名单

里,可以直接绕过sqlinsert函数的过滤,直接上传webshell到网站中,在实际的漏洞测试过程

中,并不需要登录后台,直接post该地址即可,如果不知道数据包是如何写的,可以自己本地

搭建一个Metinfo的环境,然后登录后台,截取数据包,再修改数据库的网站地址,进行漏洞测

试。

网站漏洞修复办法与详情

目前官方并没有对此漏洞进行修补,建议程序员对php的版本进行升级到5.3以上,或者切换服

务器到linux系统,对上传目录uoload进行无PHP脚本运行权限,或者对网站目录进行安全加固防

止PHP的文件的创建与生成。如果您对代码不是太熟悉的话,可以付费找专业的网站安全公司来

处理,国内也就SINE安全,绿盟,启明星辰比较专业一些,关于Metinfo漏洞的修复以及加固办

法,就写到这里,希望广大的网站运营者正视起网站的安全。

务器到linux系统,对上传目录uoload进行无PHP脚本运行权限,或者对网站目录进行安全加固防

止PHP的文件的创建与生成。如果您对代码不是太熟悉的话,可以付费找专业的网站安全公司来

处理,国内也就SINE安全,绿盟,启明星辰比较专业一些,关于Metinfo漏洞的修复以及加固办

法,就写到这里,希望广大的网站运营者正视起网站的安全。